ノルウェーの国営送電会社Statnettでペネトレーションテストを担当するセキュリティ研究者、Tom Jøran Sønstebyseter Rønning氏が、Microsoft Edgeに潜む衝撃的な設計を公開しました。Edgeを起動した瞬間、保存されている全パスワードが復号され、プロセスメモリ上に平文(暗号化されていない状態)で常駐し続けるというのです。😱

しかも、対象サイトに一度もアクセスしていなくても、です。Edgeのパスワード管理UIで同じパスワードを表示するには再認証が求められるのに、内部メモリにはすでに丸ごと素のまま展開されている──この矛盾は多くのユーザーに不安を与えています。

📌 何が起きているのか:Rønning氏の告発内容

Rønning氏は自身の検証コード「EdgeSavedPasswordsDumper」をGitHubで公開し、Edgeプロセスのメモリから保存済みパスワードがそのまま吸い出せる様子をデモンストレーションしました。

「Edgeでパスワードを保存していると、すべての認証情報はブラウザの起動時に復号されて、Edgeプロセスのメモリに常駐する。その認証情報を用いるサイトに一度もアクセスしていなくてもそうなる」

── Tom Jøran Sønstebyseter Rønning氏

同氏が検証したChromium系ブラウザの中で、このような振る舞いをするのはEdgeだけ。Google Chromeは必要な瞬間にだけパスワードを復号し、常時メモリに保持する設計にはなっていません。

🏢 Microsoftの回答は「想定どおりの仕様」

MicrosoftはZDNETの取材に対しこの挙動を認めたものの、「これは想定どおりの機能であり、リスクとなるのはデバイスがすでに侵害されている場合に限られる」との立場を表明しました。つまり「脆弱性ではなく仕様」という回答です。

🛡️ セキュリティ専門家からは厳しい批判

セキュリティ企業BeyondTrustの最高セキュリティアドバイザーMorey Haber氏は次のように指摘しています。

「平文でパスワードをメモリに格納するのは、最小権限・ゼロトラスト・セキュア設計といった原則に反する。秘密が守られていない時点で、すでに侵害されたものと見なせる」

⚠️ あなたが直面しうるリスク

「デバイスがすでに侵害されていなければ安全」というMicrosoftの説明は、裏を返せばマルウェア感染・物理アクセス・共有PCといった現実的シナリオでは深刻なリスクになり得ます。

- 💻 共有PC:家族や同僚がEdgeを起動した直後にメモリダンプツールを使えば、保存パスワードが抜き取られる可能性

- 🦠 InfoStealer系マルウェア:プロセスメモリを読むだけでパスワードを取得でき、攻撃の手間が劇的に減る

- 🏢 企業ネットワーク:1台が侵害されると横展開で大量の認証情報が芋づる式に漏洩

- ☕ カフェ・コワーキング:席を離れた数分の隙でも、物理アクセスがあれば危険

🛠️ 今すぐできる自衛策

✅ 1. Edgeにパスワードを保存しない

最もシンプルかつ確実な対策。Edgeの設定 →「プロファイル」→「パスワード」から保存済み情報を削除し、自動保存もオフにしましょう。

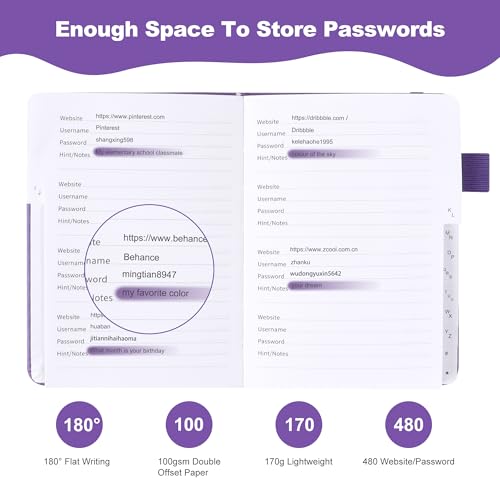

✅ 2. 専用パスワードマネージャーへ移行

Bitwarden・1Password・KeePassなどの独立したパスワードマネージャーは、必要な瞬間にだけ復号する設計が一般的です。マスターパスワード+多要素認証で守れば、Edgeに保存するより遥かに安全です。

✅ 3. 多要素認証(MFA)を必ず有効化

万が一パスワードが漏洩しても、TOTP・FIDO2セキュリティキーがあれば不正ログインを食い止められます。物理キーは特に強力な防御線になります🔐

✅ 4. ブラウザを使い分ける

Rønning氏のテストではChromeはこの問題を起こしません。重要アカウントの管理だけはChromeや別ブラウザに分離するのも現実的な選択肢です。

🛒 Edgeパスワード問題から自分を守るおすすめアイテム

「仕様」と片付けられた以上、ユーザー側で守るしかありません。下記アイテムを揃えれば、明日からの認証情報管理を別次元の安全性に引き上げられます💪

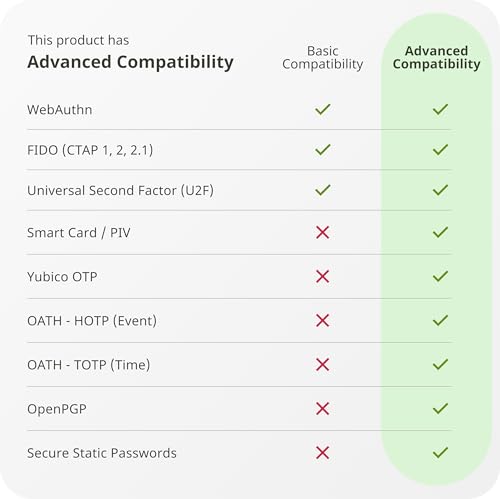

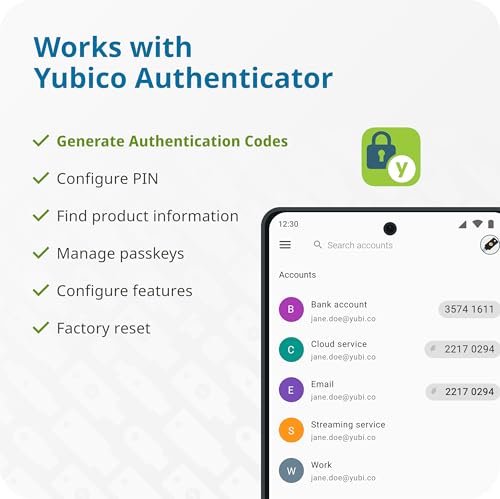

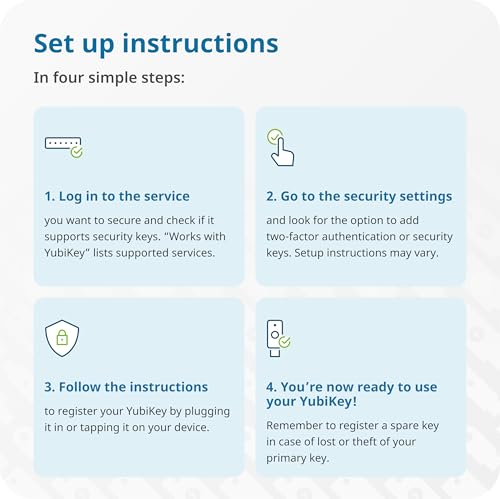

🔑 YubiKey 5シリーズ(FIDO2セキュリティキー)

パスワードが漏れても、物理キーがなければログインできない。Google・Microsoft・GitHub・各種SNSに対応する世界標準のセキュリティキー。1本持つだけで安心感が桁違いです。

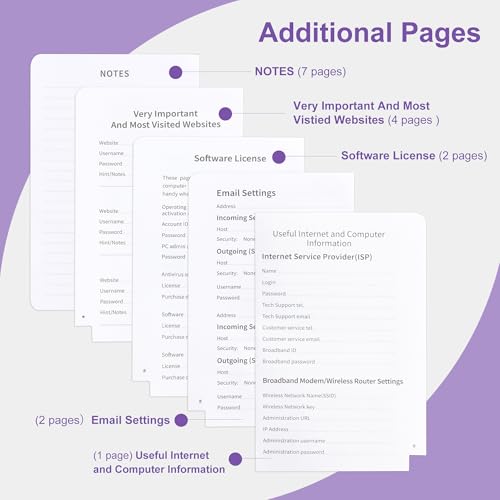

📕 パスワード管理&ゼロトラスト解説書

なぜパスワードマネージャーが必要なのか、ゼロトラストとは何か。基礎から体系的に学べる一冊で、自分と家族のITリテラシーを底上げできます。

🛡️ 総合セキュリティソフト(ESET / ノートン / カスペルスキー)

InfoStealer系マルウェアの検出・ブロックには最新のエンドポイントセキュリティが不可欠。メモリスキャン機能を備えた製品を選びましょう。

💾 ハードウェア暗号化対応USBメモリ

パスワード管理アプリのバックアップ保管に最適。AES-256ハードウェア暗号化+PIN認証で、紛失しても中身を守れます。

🖥️ プライバシーフィルター(覗き見防止フィルム)

共有スペースでEdgeやパスワードマネージャーを開くなら必須。横からの視線を物理的にシャットアウトし、ショルダーハッキングを防止します。

❓ よくある質問(FAQ)

🔰 Q1. EdgeでBitLockerやWindows Helloを使っていれば安全ですか?

A. ディスク暗号化やWindows Helloはディスク・ログイン段階の保護です。Edgeが起動してメモリに展開した平文パスワードを同一ユーザー権限のプロセスから読む攻撃には無力です。マルウェアが侵入すれば抜き取られる可能性があります。

🛑 Q2. 今すぐEdgeをアンインストールすべき?

A. アンインストールまでする必要はありません。パスワード保存機能を使わない+専用パスワードマネージャーに移行+MFAを有効化の3点で、ほとんどのリスクは抑え込めます。

🔄 Q3. Microsoftは今後修正してくれますか?

A. 現時点でMicrosoftは「想定どおりの仕様」と回答しているため、すぐに設計が変わる可能性は低いと見られます。批判が高まれば方針転換もあり得ますが、ユーザー側の自衛が現実解です。

📱 Q4. スマホ版Edgeも同じ問題がありますか?

A. Rønning氏の検証はWindows版Edgeを対象としています。モバイル版OSは権限分離が厳しいため、同様のメモリダンプ攻撃は実行ハードルが高めですが、保存しないに越したことはありません。

🆚 Q5. Chromeなら絶対安全?

A. Chromeは「必要時だけ復号」する設計でEdgeより堅牢ですが、感染端末では同様にリスクが残ります。ブラウザ任せにせず、専用パスワードマネージャー+MFAの組み合わせが最も安全です。

📝 まとめ

Edge起動と同時に全パスワードが平文でメモリ展開されるという設計は、ゼロトラスト時代の常識から大きく外れた仕様です。Microsoftの「想定どおり」という回答に頼るのではなく、パスワードマネージャー・物理セキュリティキー・MFA の三本柱で自分のアカウントは自分で守る。今日から始めれば、明日からの不安は確実に減らせます🔐✨

コメント