Windows のイベントログで

「Updated Secure Boot certificates are available… but have not yet been applied to the firmware」

のようなメッセージ(TPM-WMI / Event ID 1801)を見かけると、つい「エラー=危険?」と身構えますよね。😣💦

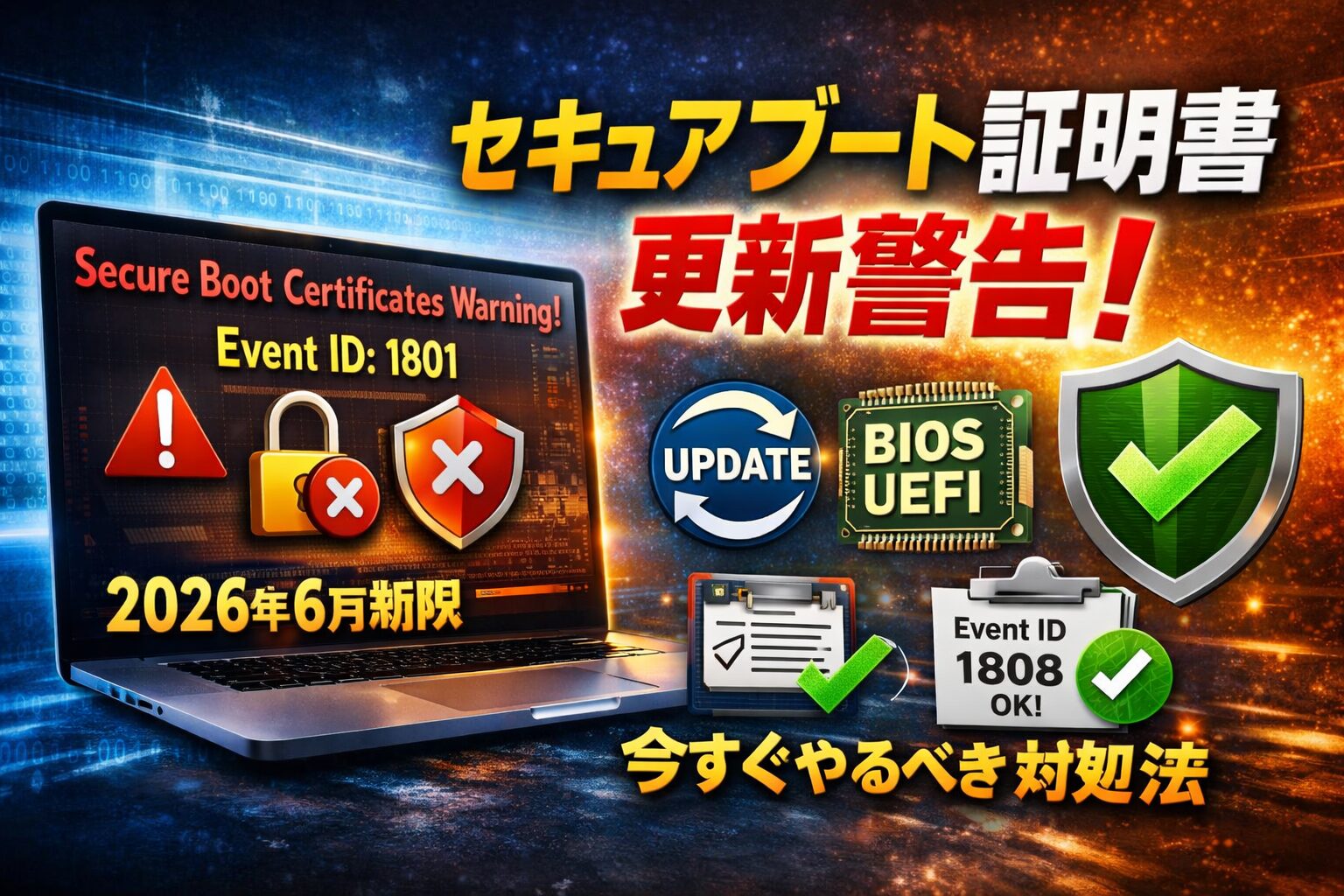

結論から言うと、この警告は Secure Bootの“次世代証明書(CA 2023)”への切り替えが途中 で、UEFIファームウェア側にまだ反映できていない状態 を示すものです。

2026年6月以降、古い証明書(CA 2011)が期限切れに近づくため、未対応の端末は“保護が弱い状態(degraded security state)”になり得る のがポイント。🛡️📉

✅ 先に結論:設定(Legacy BIOS / Secure Boot関連)を見直すと解消するケースが多いです。

ただ、BIOS/UEFI周りは用語がややこしくて詰まりやすいので、体系的に確認したい人はこの1冊が早いです📘リンク

まず理解しておきたいこと🧠✨

Secure Boot証明書は「Windows」だけで完結しない🔧

Secure Boot の“信頼の根っこ”は UEFIファームウェア内の証明書ストア にあります。

Windows Update で新しい証明書が配布されても、最終的にファームウェアへ書き込まれて初めて完了 です。🔐💾

「前回メッセージ」と「今回メッセージ」は何が違う?🤔

あなたが貼っていた2つは、文言が少し違うだけで、意味としてはどちらも

“更新は来ているのに、ファームウェアへの反映が終わっていない” を示す系統です。⚠️

(実運用では Event ID / 端末属性 / 反映状況(レジストリ) で見ていくのが確実です)📝

この警告を放置するとどうなる?😨➡️😌

影響は「今すぐ壊れる」ではない、でも未来が怖い⏳

- 今すぐ起動不能になる可能性は高くありません🟢

- ただし期限が近づくにつれ、Secure Bootの保護が弱い状態 になったり🔓

- 将来的な更新や互換性で問題が出るリスクが上がります⚙️💥

いますぐできる!安全に進める対処ステップ✅🚀

ステップ1:Windows Update を最新まで適用🔄✨

まずは基本の土台からです。

月例更新(累積更新)を最新 にし、再起動もきちんと行います。🔁🖥️

Secure Boot証明書の更新は段階的に進むことがあり、複数回の再起動 が効くケースもあります。🧩

✅再起動は“1回”で終わらせないのがコツ😴➡️😎

- 更新後に 1~2回 余分に再起動してみる

- しばらく(最大48時間程度)で状態が進むこともある

(企業配布や制御付きロールアウト等で時間差が出ます)⏱️

ステップ2:BIOS/UEFI(ファームウェア)更新を確認🧬🔧

次に重要なのが OEM(メーカー)側のBIOS/UEFI更新。

ファームウェア更新が 新証明書を受け入れやすくし、互換性問題を減らす ため、先にやるべきケースがあります。🛠️🧯

特に要注意なパターン⚠️

- 古めの機種や特殊な構成(仮想化・サーバー用途)🖥️🏢

- ファームウェアが古い/更新履歴にSecure Boot関連の記載がある📄

- 端末メーカーが「Secure Boot Key / CA 2023対応」系のアップデートを出している🔑

(例として、メーカーFAQではBIOS更新で証明書が書き込まれる説明が出ています)

ステップ3:状態確認(ログ&レジストリ)で“終わったか”を判定🔍✅

ログで見るならここ🧾

- Event ID 1801:未反映(エラー扱い)=今回の話⚠️

- Event ID 1808:反映完了(情報)=ゴール🎉

レジストリで見るならここ🗝️

UEFICA2023Statusが最終的に "Updated" になるのが目安✅UEFICA2023Errorが出ているなら、何らかのエラーが保留中⚠️

ステップ4:IT管理端末なら「配布方法」を統一する🏢📦

企業端末(IT-managed updates)の場合、証明書更新は Intune / GPO / レジストリ / WinCS など複数手段があります。

ここで大事なのは、同じ端末で“手段を混ぜない”こと。混ぜると追跡が難しくなります。🧯🚫

代表的な方法(概要)🧩

- いちばん王道:Intuneで制御・監視📊

- 手早く:レジストリキーで有効化🗝️

- ドメイン参加端末向け:WinCS(対応バージョンあり)⚙️

- 伝統:GPOで展開📜

ステップ5:KB5012170(DBX更新)系の注意点も知っておく🧨

過去には Secure Boot DBX 更新(例:KB5012170)で BitLocker回復やインストール失敗 が絡むケースもありました。

もしDBX更新や関連イベントが絡むなら、BitLockerの扱い(回復キー準備) を含め、公式の注意点を踏まえて進めるのが安全です。🔐🧯

最短で「未来の安心」を手に入れるチェックリスト📝🌈

✅今日やる(10分)

- Windows Update を最新へ🔄

- 再起動を複数回(+少し時間を置く)🔁

✅今週やる(30分〜)

- BIOS/UEFI更新の有無を確認し、必要なら適用🧬

- Event ID 1808/

UEFICA2023Status="Updated"を目標に確認🎯

✅運用としてやる(継続)

- 端末群の監視(1801が残っている端末の洗い出し)📊

- 配布方法の統一(Intune/GPO等)🧩

よくある質問(FAQ)❓✨(絵文字付き)

Q1:このメッセージって放置するとPCが起動しなくなりますか?😱

すぐに起動不能になるケースは多くありませんが、証明書期限(2026年6月以降)に向けて保護が弱い状態になり得る ので、早めの完了確認がおすすめです。🛡️

Q2:「have been updated」と「are available」って何が違うの?🤔

言い回しの差はありますが、どちらも本質は “更新が来ているが、ファームウェアに適用完了していない” という系統の通知として扱うのが実務的です。🔍

Q3:再起動だけで直ることはありますか?🔁🙂

あります。更新が段階的に進むため、複数回の再起動 で状態が進むケースが想定されています。⏱️

Q4:BIOS更新は必須ですか?🧬🛠️

環境によりますが、公式ガイダンスでは 互換性問題の予防としてOEMのファームウェア更新を先に適用 する考え方が示されています。✅

Q5:完了したかどうやって判断するの?🎉

Event ID 1808(完了の情報イベント)や、UEFICA2023Status が "Updated" になっているかが目安です。🔍

コメント