「コードに眠る時限爆弾を、寝ている間にAIが見つけて直してくれる」──そんなSF的な話が、ついに現実になりました。Anthropicが公開した防御特化型AI「Claude Security」は、ソースコード全体を読み込み、脆弱性を発見し、修正パッチまで提案する画期的なツールです。⚡

セキュリティエンジニアの仕事がAIに置き換わり始めた今、私たちはどう動けばいいのか。攻撃側AIと防御側AIの軍拡競争、ホワイトハウスの規制動向、そして3年後のキャリアを左右する究極の選択について、噛み砕いて解説していきます。

🚀 防御用AIが一般公開された衝撃

2026年5月1日、Anthropicが「Claude Security」のパブリックベータを発表しました。一言で言えば、AIがあなたのソースコード全体を読み、脆弱性を見つけて修正案まで作ってくれるツールです。

これまでセキュリティ業界は、攻撃者が先に動き、防御は常に後手という構図でした。AI時代に入り、攻撃側のAIはすでに走り出している状況。防御側がようやく同じ武器を手にした、というのが今回のニュースの本質です。

AIが見つけて、AIが直して、人間はOKボタンを押す。役割が完全に逆転しつつあります。

📊 従来ツールとの決定的な違い

従来のセキュリティツールは「ルールベース」、つまり人間が事前に登録したパターンに一致するかを照合する仕組みでした。これだとルールにないバグは見逃します。実際、何年も本番環境に潜んでいたバグを、Claude Securityはプレビュー期間中にいくつも発見・修正してきました。

Anthropic自身が社内開発で使い倒し、本番のバグを潰し続けた製品を外に解放した形です。理論ではなく、実戦で効いた前提で売り出されている点が信頼度の差になっています。

🧠 AIが脆弱性を「推論」する仕組み

Claude Securityの核心は「マルチファイルデータフロー解析」です。ユーザーが入力した値が、どのファイルを通り、どこで使われるのかをファイルをまたいで追跡できます。

例えばフロントエンドの入力欄で受け取った文字が、バックエンドのSQL文に直接詰め込まれる経路があれば、それはSQLインジェクションの危険信号。AIはコードの「意図」まで読んで判断します。

🔍 5段階の多段階検証で誤検知を激減

一発で「これが脆弱性です」と出すと誤検知だらけになるため、Claude Securityは何段階にも分けて検証します。最初に検出したAIに対して、別の検証AIが反論を試みる「敵対的検証」を行うのです。AI同士に議論させているイメージですね。

結果として、誤検知は減り、本物の問題報告は増える。本来トレードオフの関係にあるこの二つを同時に達成しているのが強みです。最終的な脆弱性には信頼度と重要度のラベルがつき、エンジニアは優先度の高いものから潰せばいい仕組みになっています。

💡 搭載モデルはClaude Opus 4.7

頭脳として動いているのは、Anthropicの最上位モデルClaude Opus 4.7。コストはかかりますが、本番環境のセキュリティはケチるところではない、という明確な思想です。検出して終わりではなく、影響範囲と再現手順、推奨修正までセットで提示してくれます。

⚔️ 検出できる13種類以上の脆弱性

Claude Securityが検出可能な脆弱性は公開資料ベースで13カテゴリ以上。インジェクション系だけでもSQL、コマンド、コード、XSS、XXE、ReDoSと6つあります。

- ⚡ ReDoS(正規表現DoS):細工した文字列でCPUを永遠に処理させ、サーバーを落とす攻撃

- 🔐 IDOR(権限不備):URLを書き換えただけで他人のデータが見えてしまう設計上の欠陥

- 💾 メモリ安全性:C/C++で頻発するバッファオーバーフローやUse-After-Free

- 🔑 暗号上の弱点:古いアルゴリズムや偏った乱数生成など、動いているのに危険な実装

- 🚪 認証バイパス・認可不備:「誰か」と「何にアクセス可能か」の判定ミス

動いていることと、安全であることは別。ここを混同すると本番に時限爆弾を抱えることになります。

📤 SlackやJiraへの自動連携

レポートはCSVやMarkdownでエクスポート可能。Webhookを設定すればJiraに自動でチケット起票できます。朝起きたら脆弱性レポートとチケットが揃っている、という運用も現実的です。誤検知と判断したものは理由付きで除外でき、組織内にナレッジが蓄積される仕組みも整っています。

🔧 見つけた瞬間に直す|Claude Code連携

Claude Securityの真価は「見つけるだけで終わらない」点にあります。検出画面の「Fix」ボタンを押すと、Claude Code on the Webのセッションが立ち上がり、AIが修正コードを書いてテストし、プルリクエストまで作ってくれます。

役割分担は明確で、Claude Securityが「目」として脆弱性を発見し、Claude Codeが「手」として修正を実行する設計です。両者を連携させることで本領が発揮される、という戦略的な囲い込みになっています。

🌙 夜間バッチで攻撃者に先回り

毎日深夜に全リポジトリをスキャンし、朝1番でレポート、というルーチンが組めます。人間が寝ている間にAIが見張ってくれるわけです。攻防の時間軸が根本的に変わるという意味で、これは大きな転換点です。

ただし注意点として、修正パッチはあくまで「提案」であり最終回答ではありません。AIは脆弱性を理解できても、その関数が本番でどう使われているかまでは知りません。最終判断は必ず人間が行う必要があります。

🎯 攻撃力で負けても防御で勝つ戦略

実はClaude Opus 4.7は、サイバー特化ベンチマークで必ずしも王者ではありません。イギリスのAISI(AIセキュリティ研究所)が実施した21項目の専門家サイバータスクで、Opus 4.7は48.6%、GPT-5.5は71.4%という結果でした。

しかしこれは「攻撃側」の能力評価。Anthropicの戦略はここがミソで、「攻撃用としては中位だが、防御用としては最強を目指す」という明確な棲み分けをしています。あえて攻撃力を伸ばさず、防御に振り切っているのです。

派手な攻撃力ではなく、地道な発見力が武器。数百の組織での実践投入で証明されている──ベンチマークで負けても現場で勝てればいい。

🏛️ ホワイトハウスが動く政治戦の影

2026年初頭、ホワイトハウスの草案メモがリークされました。そこには3点の方針が記されていたといいます。複数AIベンダーの利用推奨、防衛契約者への利用制限、そして「モデル変更には政府の許可が必要」という条項です。

AIをサイバー兵器として扱う前提の規制が現実化すれば、開発スピードは劇的に落ちます。Anthropicはこの流れに対し、攻撃用モデル(Mythos系統)は限定的に、Claude Securityは安全な商用部門として広く解放する戦略をとっています。

さらにCrowdStrike、Palo Alto Networksといった大手セキュリティ企業、Deloitte、Accentureなどコンサル系とのパートナーシップも構築。「AIを作るのはAnthropic、運用は大手と組む」という、OpenAIの自社完結型とは対照的なポジションを取っています。

📚 AI時代のセキュリティを学ぶための書籍・ガジェット

Claude Security自体は現時点でClaude Enterprise向け中心ですが、AI時代の防御を理解するために個人レベルでも準備できることはたくさんあります。ここではセキュリティ知識のアップデートと、AIコード支援ツールを快適に使うための環境整備に役立つアイテムを紹介します。

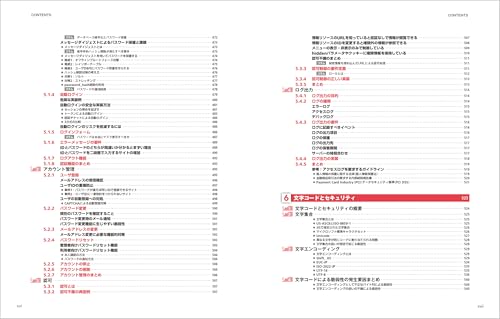

📘 セキュリティ思考の基礎を固める一冊

AIが見つけた脆弱性を「承認する側」に回るには、根本的なセキュリティ思考が不可欠です。AIの判定を疑える人間になるための土台作りに役立ちます。

🔐 脆弱性の手口を実例で理解する

SQLインジェクション、XSS、IDORなど、Claude Securityが検出する脆弱性の「攻撃側の視点」を学べる定番書。守るには敵を知ることが先決です。

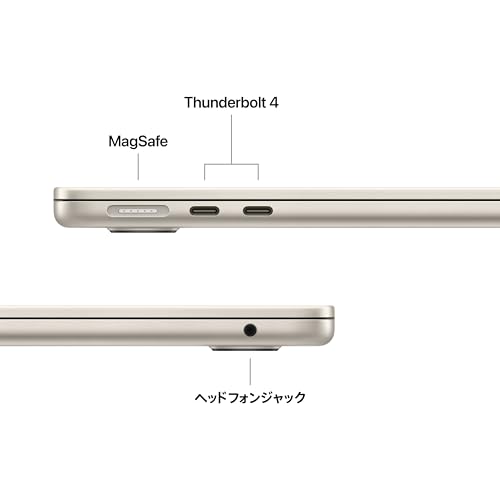

💻 AIコーディング環境を支える高性能ノートPC

Claude CodeやAIコード支援ツールを快適に使うには、メモリとCPUに余裕のあるマシンが理想です。今週中にAIに「触っておく」ための一台として。

⌨️ 長時間のコードレビューを支えるキーボード

AIが書いたコードを「承認する側」になるなら、レビュー時間が増えます。手首に優しい打鍵感のキーボードは投資価値があります。

🖥️ 縦長コードを一望できるモニター

マルチファイルデータフローを目で追いやすくする縦置き対応モニター。AIの提案と元コードを並べてレビューする運用にも最適です。

🔮 セキュリティエンジニアの仕事はなくなるのか

結論から言えば、なくなりません。ただし役割が大きく移ります。今後3年で、セキュリティ人材は次の3層に再編されると予想されます。

第一に「承認層」。AIが見つけた脆弱性とパッチ案を最終判断する人で、技術力と業務理解の両方が要ります。第二に「翻訳層」。検出された技術リスクを経営や顧客が理解できる事業リスクに翻訳する役割で、AIには難しい仕事です。第三に「倫理層」。AIに任せきれないグレーゾーン、たとえば公開するか報告するかしないかの判断を担う人です。

逆に消えるのは、手作業でルールを書いて検査するだけ、誤検知の取り捨てだけ、といったルーチンワーク。これらは確実にAIに還元されていきます。

触ってないだけで決定的な差がつく。これは知識の差ではなく、手触りの差。手触りは本を読んでも追いつけない種類の経験値です。

今この瞬間にAIコード支援ツールに触れておくこと──それが3年後の立ち位置を決定づけます。AIの下ではなく、AIの上に立つ人材になるための行動を、今日から始めましょう。✨

❓ よくある質問(FAQ)

🙋 Claude Securityは個人開発者でも使えますか?

現時点ではClaude Enterprise向けが中心で、個人開発者がすぐに利用できる状況ではありません。今後Teamプラン、Maxプランへ段階的に解放される予定です。個人で準備するなら、まずClaude Codeなどコード支援AIに今週中に触れておくのがおすすめです。

🙋 GitHub以外のリポジトリでも使えますか?

現時点ではGitHubホスト済みリポジトリのみが対応です。自社ホストのGitLabや独自サーバーは現状非対応のため、導入前に確認が必須のポイントになります。

🙋 AIが提案した修正コードはそのまま反映していい?

絶対にダメです。AIは脆弱性そのものは理解していても、その関数が本番でどう使われているかまでは把握していません。修正方法が事業ロジックを壊すこともあるため、必ず人間のレビューを通す必要があります。

🙋 GPT-5.5の方が攻撃ベンチで強いなら、Claudeを選ぶ理由は?

攻撃力と防御力は別物です。Anthropicは意図的に防御特化に振っており、コードを深く読み、隠れた脆弱性を見つけ、丁寧に検証する地道な発見力で勝負しています。数百組織での実践投入実績がそれを裏付けています。

🙋 セキュリティエンジニアは今後どう動けばいい?

「任せる側」と「承認する側」の両方を経験することが鍵です。順序としては、まずAIに任せて判断の癖を掴み、そのうえで承認する側に回る。経験量がそのまま3年後のキャリア差になります。

🎁 まとめ

Anthropicが防御用AI「Claude Security」を一般公開したことは、セキュリティ業界の潮目を変える大ニュースです。推論ベースの多段階検証で未知の脆弱性まで発見し、誤検知を減らしながら報告精度を上げる──このトレードオフ突破が最大の革新点でした。

13種類以上の脆弱性に対応し、SlackやJiraへ自動連携。Claude Codeとの連携で検出から修正パッチ生成、プルリクエスト作成まで自動化される設計は、エンジニアの働き方を根本から変えていきます。攻撃ベンチマークでは中位でも、実戦の防御で勝つ──これがAnthropicの明確な戦略です。

今日この瞬間に、AIに脆弱性発見を委ねる側になるか、AIの判断の上に立つ側になるか。手を動かし始めた人だけが、3年後に上のポジションを選べます。まずは身近なAIコード支援ツールから、一歩を踏み出してみてください。🚀

コメント